스터디 1주차

모의해킹을 진행할 가상환경을 vmware에 올려 진행하였다.

처음 실행하면 단순 로그인 화면만 나온다.

패스워드를 알아내 로그인하는 것이 최종 목표일 것이라 예상한다.

정보가 없으므로 먼저 kali linux를 통해 조사를 진행하였다.

먼저 네트워크를 탐색하여 보았다.

netdiscover로 네트워크 탐색

netdiscover : ARP프로토콜을 활용하여 네트워크 세그먼트에 연결된 클라이언트를 검색하는 스캐너이다.

지정된 네트워크 주소를 스캔하는 -r 옵션을 사용해 현재 vmware 네트워크인 192.168.10.0/24를 스캔한다.

다음과 같은 결과가 나오는데 새로 생긴 ip인 192.168.10.133이 파악해야할 가상환경의 ip주소임을 알 수 있다.

해당 ip에 대해 좀 더 자세히 알아보기 위해 nmap을 사용해 보았다.

nmap으로 포트스캔

버전 확인을 위해 sV 옵션을, 모든 포트 탐색을 위해 -p- 옵션을 사용하면 3개의 포트를 확인 할 수 있다.

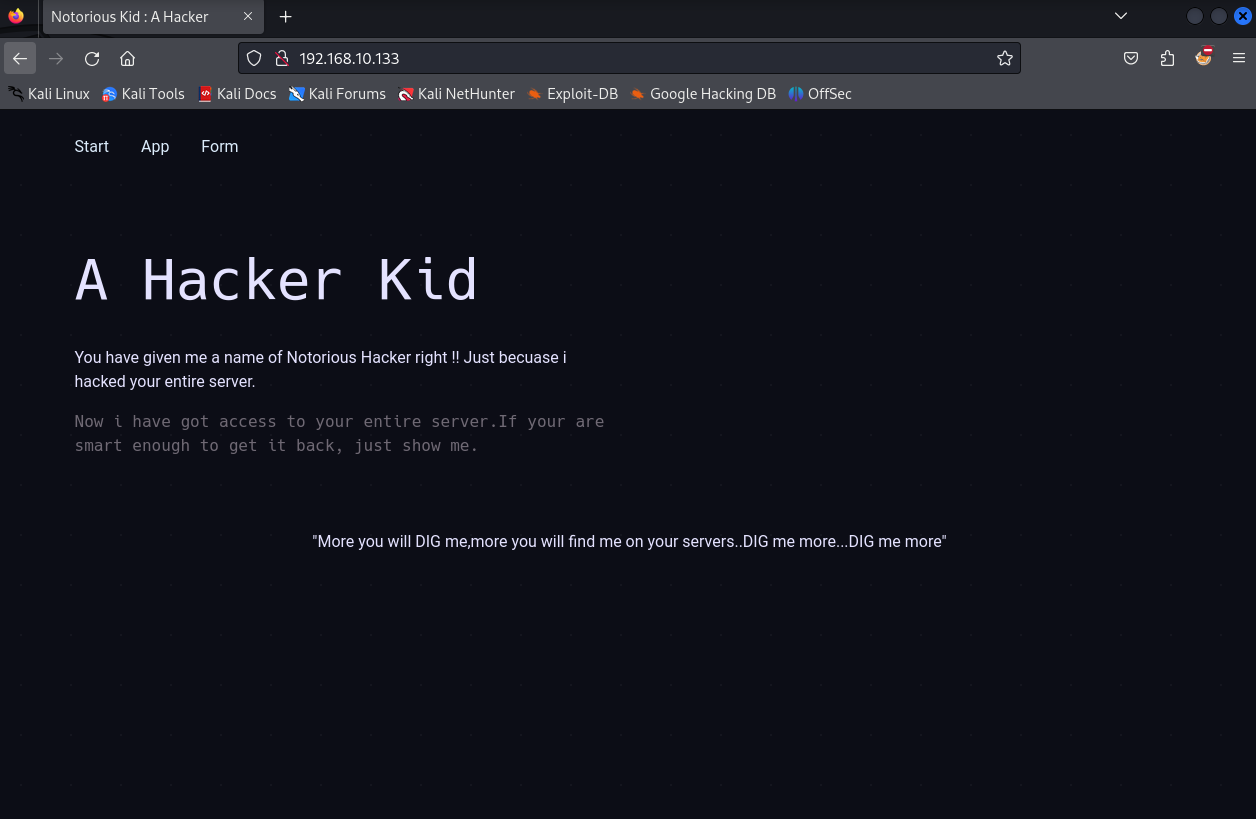

http서비스를 사용중인 80포트와 9999포트를 브라우저로 접속해 보았다.

80포트 접속

버튼을 눌러도 따로 반응이 없고 내용 또한 별거 없는 것 같다.

페이지 소스 하단에 힌트가 있다.

GET 파라미터로 page_no를 입력해 보자.

하단에 빨간 글씨가 나온다. page_no를 반복하여 입력하기 위해 burf suite를 이용하였다.

page_no=1로 접속할 때 인터셉트한 후 send to intruder를 클릭한다.

intruder탭으로 이동 후 변경해야 할 page_no의 1을 드래그 한 후 Add를 누른다. 마직막으로 payloads 클릭한다.

타입을 Numbers로 바꾸고 page_no를 2번~1000번까지 1씩 증가하도록 입력 후 start attack 클릭.

page_no가 21일 때, 길이가 바뀌는 것을 알 수 있다.

page_no=21로 접속하면 빨간 글씨로 힌트가 나온다.

hacker.blackhat.local이란 서브도메인이 있다고 한다. 또한 상단의 강조된 DIG라는 단어역시 힌트였다.

dig(domain information groper) : 네트워크 관리 도구로 DNS를 질의할 수 있다.

9999포트 접속

id와 pw를 알아내서 로그인을 해야할 것 같은데 아직 알 수 없다.

페이지 코드를 살펴 보아도 딱히 힌트는 없다.